Caricamento…

I.D.S.

è

stata

fondata

nel

1975

e

la

sicurezza

è

da

sempre

il

suo

core

business.

Dai

primi

dispositivi

elettronici

dedicati

a

questo

settore,

ai

primi

rivelatori

passivi

all’infrarosso,

dalle

barriere

IR

attive,

fino

alle

più

moderne

soluzioni

a

microcontrollori

e

sistemi

operativi

embedded,

l'I.D.S.

ha

sempre

saputo

essere

al

passo

con

i

tempi,

aggiornandosi

ed

innovandosi.

Anche

nella

videosorveglianza,

dai

tubi

catodici

fino

alle

moderne

tecnologie

CMOS

con

algoritmi

di

analisi

video

dei

contenuti.

l’I.D.S.

ha

saputo

sempre

mantenersi

all’avanguardia

in

ogni

tipo

di

tecnologia,

dall’elettrotecnica

nei

primi

anni

settanta

all’elettronica

dei

microprocessori,

dei

microcontrollori

fino

alla

rivoluzione

informatica di oggi, con sistemi operativi

real-time

incorporati in dispositivi intelligenti.

Dal 1975 le soluzioni più moderne applicate alla sicurezza

In

ogni

situazione

la

protezione

antintrusione

può

essere

vista

come

una

serie

di

livelli

concentrici

aventi

lo

scopo

di

rendere

inviolabile

il

nucleo

centrale.

A

seconda

dell’applicazione

specifica

l’anello

più

esterno

può

rappresentare

un

confine,

un

perimetro,

una zona sterile e cosi via.

In

qualsiasi

sito

il

livello

più

esterno

è

la

protezione

di

confine,

dove

inizia

la

proprietà;

a

seguire

il

volume

fra

il

confine

ed

il

perimetro

dell’edificio,

per

poi

entrare

nel

cuore

dello

stabile:

dal

perimetro

di

prossimità

al

volume

interno,

fino

all’oggetto

intimo

della

protezione,

che

sia

la

famiglia

in

ambito

residenziale,

la

cassaforte

in

ambito

bancario,

materie prime o segreti di processo in ambito industriale.

Le

normative

CEI79-3

ed

EN50131-1

definiscono

le

prestazioni

che

questi

livelli

concentrici

debbono avere per garantire la protezione contro gli intrusi.

La protezione antintrusione

La sicurezza come anelli concentrici di protezione

In

ogni

situazione

di

sicurezza

la

precocità

della

rilevazione

è

un

fattore

determinante;

rilevare

l’intruso

nei

livelli

più

periferici

del

sito

è

importante

perché

si

ha

più

tempo

per

attuare

le

contromisure

e

bloccare

le

azioni

dei

malintenzionati

o

vanificarne

le

intenzioni.

I

sistemi

per

la

protezione

esterna

di

livello

militare

sono

strumenti

raffinati

che

riescono

a

convivere

con

fattori

ambientali

ostici

(vento,

neve,

pioggia,

nebbia

ecc.)

e

presenza

di

animali,

anche

domestici

.

È

necessario

che

questi

sistemi

abbiano

alta

reiezione

agli

allarmi

ambientali

(

NAR

),

minimi

tassi

di

falso

allarme

(

FAR

)

ed

alta

probabilità

di

rilevazione

(

POD

).

Non

ultimo

un

rapporto

segnale/rumore

(

S/N

)

tanto

alto

da

discriminare

eventi

e

situazioni.

La

calibrazione

sul

campo,

in

particolare,

è

uno

degli

strumenti

più

raffinati

che

un

dispositivo

antintrusione possa vantare, per adattarsi alla perfezione al sito da proteggere acquisendone le caratteristiche.

I.D.S.

collabora

da

molti

anni

con

il

produttore

più

innovativo

ed

esperto

in

questo

campo,

la

Southwest

Microwave

Inc.,

che

dal

1971

produce

per

il

mercato

professionale

dispositivi militari, fra cui i sistemi Micropoint

e Microtrack

della famiglia INTREPID

. Per approfondimenti è possibile cliccare i link sotostanti.

Sbarramento IR attivo a protezione delle finestre.

Sbarramento IR passivo a protezione delle finestre.

Sensore volumetrico passivo con funzioni

antiaccecamento per la protezione del balcone.

Sensore volumetrico attivo a microonde (MW)

con misurazione del bersaglio.

Sbarramento IR attivo a protezione della specchiatura.

Sensore volumetrico interrato con rilevazione della posizione dell’intruso.

Sbarramento IR attivo di confine.

Sensore volumetrico passivo

antiaccecamento a protezione del garage.

Le

stesse

normative

tengono

conto

delle

capacità

e

delle

abilità

dei

possibili

intrusi;

è

ragionevole

pensare

che

a

livello

domestico

le

intrusioni

non

saranno

perpetrate

da

malviventi

preparati

a

scassinare

caveaux

bancari,

così

come

difficilmente

un

attacco

ad

una

infrastruttura

critica

non

sarà

intrapreso

da

un

gruppo

di

balordi

senza

cognizione di causa; in questo modo la protezione potrà essere commisurata al grado di rischio.

La protezione esterna

Rilevare l’intruso a distanza

Con

il

termine

«Protezione

esterna»

ci

si

riferisce

alle

protezioni

elettroniche

che

costituiscono

l’anello

più

esterno

di

un

sistema

antintrusione.

Qu

este

protezioni

hanno

delle

peculiarità

che

derivano

dall’essere

situate

in

ambienti

esterni,

sottoposte

all’azione

degli

agenti

atmosferici

ed

immerse

in

realtà

in

cui

piante

ed

animali

sono

liberi

di

agire

e

generare

disturbi

per

i

sensori.

Per

questo

motivo

le

tecnologie

di

cui

sono

composti

i

sistemi

perimetrali

sono

molto

più

sofisticate

degli

analoghi

sensori

per

ambienti interni; la sofisticazione permette affidabilità in presenza di animali, vegetazione, vento, pioggia, traffico di veicoli nelle vicinanze e così via.

È

sempre

opportuno

che

le

protezioni

esterne

siano

integrate

con

la

videosorveglianza

per

visualizzare

la

causa

dell’allarme,

permettendo

la

validazione

dell’allarme

stesso.

L’intelligenza

nell’integrazione

permette

di

utilizzare

poche

telecamere

di

tipo

mobile

(Speed

dome)

per

posizionarle

esattamente

nel

punto

di

intrusione,

permettendo di avere immagini dettagliate del tentativo di attacco in corso.

La protezione interna

Perimetro di prossimità e volumi interni

Il

perimetro

deve

essere

in

grado

di

verificare

lo

stato

degli

infissi

apribili.

A

seconda

della

tipologia

del

sito

possono

essere

considerati

’’

sicuri

’’

gli

infissi

posti

ad

almeno

4

metri

di

altezza

dal

piano

di

calpestìo

.

Tutti

gli

infissi

debbono

essere

protetti,

possibilmente,

con

sensori

antimascheramento

(sensori

che

rilevano un tentativo di blocco ad opera di un magnete esterno).

Volendo

aumentare

il

livello

di

sicurezza,

anche

le

superfici

del

perimetro

(le

specchiature

e

le

ante)

possono essere protette contro l’effrazione per evitare la rottura del vetro senza apertura dell’infisso.

I volumi interni debbono essere protetti con tre modalità:

•

‘’

Trappola

’’

in

cui

i

sensori

di

movimento

sono

posti

in

punti

forzati

di

passaggio

e

nei

luoghi più appetibili.

•

‘’

Anello

’’

in

cui

i

sensori

volumetrici

interni

realizzano

un

anello

chiuso

all’interno

del

perimetro (una sorta di secondo muro elettronico).

•

‘’

Completa

’’ in cui tutti gli ambienti sono protetti fatti salvi piccoli locali di servizio.

La

tipologia

di

protezione

da

applicare

varia

a

secondo

del

sito

(residenziale/industriale)

e

se

isolato

o

meno.

Locali

interni

con

contenuto

ad

elevato

valore

andranno

trattati

in

modo

dedicato,

come

ad

esempio

il

locale cassaforte o un caveau.

Un

insieme

di

telecamere

non

fanno

un

sistema

di

videosorveglianza;

come

per

l'antintrusione,

anche

nella

videosorveglianza

esiste

una

normativa

internazionale

la

quale

parte

dallo

scopo

del

sistema

stesso.

Quante

volte

sarà

capitato

di

riprodurre

filmati

delle

proprie

telecamere

ed

accorgersi

che

non

si

è

in

grado

di

riconoscere

una

persona,

o

ricostruire

una

situazione

di

pericolo,

non

si

è

in

grado

di

leggere

una

targa

di

automobile,

o

di

notte

sembra

sempre

esserci

la

nebbia…

È

opportuno,

quindi,

avere una panoramica di cosa sia la videosorveglianza secondo la definizione internazionale. La norma di riferimento è la EN-50132 che nella parte 7 definisce le linee guida.

Videosorveglianza

Rilevare, vedere, individuare o identificare?

La gestione del proprio sistema antintrusione

L’utilizzo del sistema di sicurezza

Anche

il

sistema

più

complesso

dovrà

essere

gestito

da

persone,

alle

quali

non

può

essere

richiesta

l’esperienza

di

un

professionista

della

sicurezza.

Spesso

la

ricchezza

di

funzionalità

si

traduce

in

difficoltà

di

utilizzo

e

non

sono

rari

i

casi

in

cui

impianti efficaci non vengono utilizzati a causa della poca confidenza che trasmettono all’utente.

Le

moderne

tastiere,

basate

su

OS,

permettono

di

generare

interfacce

utente

incredibilmente

intuitive

;

le

zone

possono

essere

‘’battezzate’’

con

nomi

specifici,

così

come

le

aree

e

le

partizioni.

I

messaggi

possono

essere

trasmessi

via

SMS

e

mediante

notifiche

PUSH

(del

tipo

Whatsapp)

e

possono

essere

ricchi

di

dettagli.

Applicazioni

mobili

specifiche

(APPs)

possono

permettere

di

operare

il

proprio

sistema

da

remoto,

fornendo

dettagli

sullo

stato

delle

aperture

o

dei

sensori,

con

mappe

grafiche

personalizzate.

È

importante

utilizzare

le

tastiere,

limitando

in

questo

modo

l’uso

delle

chiavi,

per

avere

a

disposizione i codici di coercizione, i tasti di ‘’panico’’ e molte più informazioni e funzioni.

Il

sistema

deve

essere

in

grado

si

trasmettere

le

informazioni

a

colpo

d’occhio

di

modo

che

in

caso

di

intrusione

non

si

debba

perdere

tempo

nel

ricercare

le

informazioni.

Ecco

che

una

mappa

grafica

che

mostri

automaticamente

il

punto

di

intrusione si rivela valida ed intuitiva.

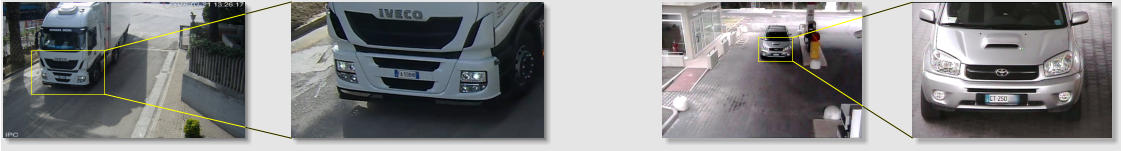

Tramite

la

norma

è

possibile

capire

cosa

aspettarsi

dal

sistema

di

videosorveglianza,

in

particolare

come

fare

per

identificare

un

intruso

o

semplicemente

verificarne

la

presenza

per

validare

un

allarme.

I

pittogrammi

a

fianco

mostrano

la

dimensione

dei

bersagli

richiesta

per

ottenere

i

risultati

descritti

(in

sistemi analogici), facendo riferimento alla dimensione del monitor di sorveglianza.

Diverso

è

il

discorso

per

i

sistemi

di

tipo

megapixel

in

cui

le

prestazioni

si

definiscono

in base al numero di pixel/metro presenti sul bersaglio.

Riconoscere

Identificare

Estrarre dettagli

Questo

è

un

aspetto

importante,

dato

che

spesso

potrebbe

convenire

una

semplice

sorveglianza

panoramica

o,

addirittura,

limitare

l'investimento

alle

sole

esigenze

che

emergono

dalle

specifiche

della

norma

.

L’utilizzo

di

bersagli

normalizzati

atti

a

visualizzare

le

dimensioni

e

la

risoluzione

espressa

in

numero

di

righe

(sistemi

analogici)

o in pixel/metro (sistemi digitali) permettono di progettare un sistema sulle esigenze specifiche, sapendo già a priori il tipo di risultati che si otterranno.

Il

bersaglio

normalizzato

per

questo

tipo

di

verifica

è

riportato

in

EN50132-7

allegato

C

e

permette

di

definire

con

semplicità

le

prestazioni

di

un

sistema

di

videosorveglianza.

INDIRIZZO

I.D.S. Sicurezza

Sede e stabilimento:

Zona Ind.le Piane di Morro

63084 Folignano

Uffici e Logistica:

Via del Lavoro, 1

63076 Monteprandone

CONTATTI

info@impiantidisicurezza.it

Telefono:

Sede

0736 390049

0736 491203

Uffici

0735 703473

Fax

0736 398157

Con

il

progredire

della

tecnologia

ed

il

passaggio

a

telecamere

IP,

il

dispositivo

di

ripresa

ha

permesso

di

sfruttare

la

potenza

di

calcolo

in

eccedenza

per

applicare

filtri

ed

algoritmi

per

l’analisi

delle

immagini

e

dei

contenuti

(Computer

Vision).

In

questo

modo

si

sono

evolute

telecamere

specializzate

per

scopi

di

antintrusione, conteggio persone, verifica di eventi anomali ed anche antincendio.

Discorso

a

parte

meritano

le

telecamere

termiche,

che

sfruttano

un

elemento

di

ripresa

sensibile

alla

radiazione

infrarossa,

permettendo

la

visione

delle

immagini

in

uno

spettro

diverso

da

quello

visibile.

L’utilizzo

di

queste

telecamere

consente

di

avere

dettagli

di

natura

diversa

dalle

corrispettive

sorelle

standard

e

visioni

in

situazioni

particolari

(tipicamente

notturne

o

in

controluce),

ove

la

telecamera

visibile

risulterebbe

cieca.

Gli

algoritmi

di

videoanalisi

nelle

ore

notturne

sono

ben

applicabili

per

via

del

maggiore

contrasto

dei

bersagli

rispetto

al

fondo,

ma

l’alta

varianza

dei

risultati

(che

dipendono

da

molteplici

fattori

esterni) causano problematiche di natura diversa ed affliggono queste telecamere al punto che il loro utilizzo va correttamente ponderato, visto anche il maggiore costo.

Telecamere specializzate

Termiche, lettura targhe, videoanalisi ed altro ancora

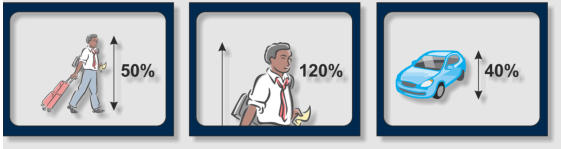

La VideoAnalisi

Tecniche di ‘’computer vision’’ per l’analisi delle immagini e dei contenuti

Per

parlare

di

Videoanalisi

dobbiamo

prendere

in

considerazione

telecamere

e/o

software

residenti

su

apparati

esterni,

in

grado

di

analizzare

il

video

ripreso

dalla

telecamera

per

estrarne informazioni utili alla comprensione della scena.

Anche

in

questo

caso

la

complessità

e

raffinatezza

degli

algoritmi

creano

enormi

differenze

sui

risultati

attesi

.

Le

telecamere

di

videoanalisi

combinano

più

filtri

di

computer

vision

per

estrarre

dall’immagine

gli

oggetti

in

movimento

e

valutarne

le

caratteristiche

(altezza,

larghezza,

direzione

ecc.).

Ove

previsto

le

caratteristiche

che

rientrano

in

un

opportuno

’’

range

’’

possono

essere

associate

ad

identificatori

che

permettono

la

classificazione

(umano, automezzo, motociclo ecc.).

Le

regole

di

allarme

possono

tenere

conto

della

classificazione

per

generare

allarmi

specifici.

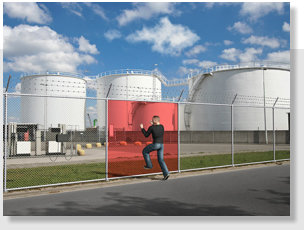

Nell’immagine a fianco l’automezzo non genera allarme, mentre il bersaglio umano sì.

Per

quanto

questi

sistemi

vengano

spesso

spacciati

come

la

soluzione

di

ogni

problema

di

sicurezza,

è

importante

notare

che

si

basano

su

algoritmi

matematici

,

i

quali

possono

essere

indotti

in

errore

(quando

non

addirittura

ingannati)

e

dare

origine

ad

innumerevoli

‘’falsi

positivi’’

tali

da

comprometterne

l’efficacia.

Inoltre

le

condizioni

di

utilizzo

non

sono

indifferenti;

è

necessario

verificare

di

avere

le

condizioni

(spazi,

ambienti

ecc.)

per

applicare

questa

tecnologia,

che

oltretutto

richiede

installazione

e

progettazione dedicate.

Nella

nostra

attività

di

'law

enforcement',

peritando

per

conto

di

Autorità

giudiziarie

immagini

e

filmati,

siamo

in

grado

di

sostenere

che

molto

spesso

le

immagini

di

impianti

cctv

sono

letteralmente

inutili

ai

fini

processuali

,

mancando

le

più

basilari

condizioni

di

rilevamento

e

identificazione

necessarie.

Condizioni

che

si

potrebbero

ottenere

con

piccole

(ed

economiche)

implementazioni

ai

sistemi

esistenti.

Tutte

le

immagini

panoramiche

risultano

utili

limitatamente

a

fini

di

'contesto'

per

analizzare,

comprendere

e

descrivere

le

operazioni di intrusione ed i relativi reati commessi.

Sistemi avanzati per la protezione esterna

Rilevazione e posizionamento dell’intruso nei siti ad alta sicurezza

PI 02248560449 Politica della privacy

Rimandando

una

trattazione

esaustiva

alla

normativa

di

riferimento,

si

possono

comunque

indicare

le

risoluzioni

video

necessarie

al

fine

di

raggiungere

i

livelli

di

qualità

dell’immagine (non compressa) necessari ad ottenere le prestazioni di:

•

Rilevamento

1pixel = 40mm reali

•

Osservazione

1pixel = 16mm reali

•

Riconoscimento

1pixel = 8 mm reali

•

Identificazione

1pixel = 4 mm reali

•

Verifica

1pixel = 1mm reali

Si

sottolinea

il

livello

di

osservazione

come

atto

a

visualizzare

l’individuo

nella

sua

interezza,

riconoscendone

i

tratti

caratteristici

e

soprattutto

la

sua

interazione

con

l’ambiente circostante. Questo permette ad una sala controllo di comprendere le azioni dell’individuo e validare visivamente un eventuale allarme.

Rilevamento

Osservazione Riconoscimento Identificazione Verifica

La protezione antintrusione

La sicurezza come anelli concentrici di

protezione

Caricamento…

In

ogni

situazione

la

protezione

antintrusione

può

essere

vista

come

una

serie

di

livelli

concentrici

aventi

lo

scopo

di

rendere

inviolabile

il

nucleo

centrale.

A

seconda

dell’applicazione

specifica

l’anello

più

esterno

può

rappresentare

un

confine,

un

perimetro,

una

zona

sterile

e cosi via.

In

qualsiasi

sito

il

livello

più

esterno

è

la

protezione

di

confine,

dove

inizia

la

proprietà;

a

seguire

il

volume

fra

il

confine

ed

il

perimetro

dell’edificio,

per

poi

entrare

nel

cuore

dello

stabile:

dal

perimetro

di

prossimità

al

volume

interno,

fino

all’oggetto

intimo

della

protezione,

che

sia

la

famiglia

in

ambito

residenziale,

la

cassaforte

in

ambito

bancario,

materie

prime

o

segreti

di

processo

in

ambito

industriale.

Le

normative

CEI79-3

ed

EN50131-1

definiscono

le

prestazioni

che

questi

livelli

concentrici

debbono

avere

per garantire la protezione contro gli intrusi.

IR attivi

IR passivo effetto «tenda»

IR passivo

Antimask

MW con

«ranging»

IR attivi in barriera

Volumetrico interrato

INTREPID MicroTrack

IR attivi in

colonna

IR passivo

Antimask

La protezione esterna

Rilevare l’intruso a distanza

Con

il

termine

«Protezione

esterna»

ci

si

riferisce

alle

protezioni

elettroniche

che

costituiscono

l’anello

più

esterno

di

un

sistema

antintrusione.

Qu

este

protezioni

hanno

delle

peculiarità

che

derivano

dall’essere

situate

in

ambienti

esterni,

sottoposte

all’azione

degli

agenti

atmosferici

ed

immerse

in

realtà

in

cui

piante

ed

animali

sono

liberi

di

agire

e

generare

disturbi

per

i

sensori.

Per

questo

motivo

le

tecnologie

di

cui

sono

composti

i

sistemi

perimetrali

sono

molto

più

sofisticate

degli

analoghi

sensori

per

ambienti

interni;

la

sofisticazione

permette

affidabilità

in

presenza

di

animali,

vegetazione,

vento,

pioggia, traffico di veicoli nelle vicinanze e così via.

È

sempre

opportuno

che

le

protezioni

esterne

siano

integrate

con

la

videosorveglianza

per

visualizzare

la

causa

dell’allarme,

permettendo

la

validazione

dell’allarme

stesso.

L’intelligenza

nell’integrazione

permette

di

utilizzare

poche

telecamere

di

tipo

mobile

(Speed

dome)

per

posizionarle

esattamente

nel

punto

di

intrusione,

permettendo

di

avere

immagini

dettagliate

del

tentativo

di

attacco in corso.

Sistemi di protezione volumetrica esterna. Si tratta di un prodotto di origine

militare, di produzione statunitense, in grado di generare un campo attivo di

protezione invisibile e discreta, con la capacità di individuare l’intruso e

fornirne la posizione esatta nel perimetro del sito (1 metro).

Sistemi di protezione perimetrale esterna. Si tratta di un prodotto di origine

militare, di produzione statunitense, in grado di proteggere in modo attivo

recinzioni e palizzate di varia natura e genere, fornendo con precisione la

coordinata del punto di attacco (1 metro).

In

ogni

situazione

di

sicurezza

la

precocità

della

rilevazione

è

un

fattore

determinante;

rilevare

l’intruso

nei

livelli

più

periferici

del

sito

è

importante

perché

si

ha

più

tempo

per

attuare

le

contromisure

e

bloccare

le

azioni

dei

malintenzionati

o

vanificarne

le

intenzioni.

I

sistemi

per

la

protezione

esterna

di

livello

militare

sono

strumenti

raffinati

che

riescono

a

convivere

con

fattori

ambientali

ostici

(vento,

neve,

pioggia,

nebbia

ecc.)

e

presenza

di

animali,

anche

domestici

.

È

necessario

che

questi

sistemi

abbiano

alta

reiezione

agli

allarmi

ambientali

(

NAR

),

minimi

tassi

di

falso

allarme

(

FAR

)

ed

alta

probabilità

di

rilevazione

(

POD

).

Non

ultimo

un

rapporto

segnale/rumore

(

S/N

)

tanto

alto

da

discriminare

eventi

e

situazioni.

La

calibrazione

sul

campo,

in

particolare,

è

uno

degli

strumenti

più

raffinati

che

un

dispositivo

antintrusione

possa

vantare,

per

adattarsi

alla

perfezione

al sito da proteggere acquisendone le caratteristiche.

I.D.S.

collabora

da

molti

anni

con

il

produttore

più

innovativo

ed

esperto

in

questo

campo,

la

Southwest

Microwave

Inc.,

che

dal

1971

produce

per

il

mercato

professionale

dispositivi

militari,

fra

cui

i

sistemi

Micropoint

e

Microtrack

della

famiglia

INTREPID

.

Per

approfondimenti è possibile cliccare i link sotostanti.

Sistemi esterni avanzati

Rilevazione e posizionamento

dell’intruso nei siti ad alta sicurezza

La protezione interna

Perimetro di prossimità e volumi interni

Il

perimetro

deve

essere

in

grado

di

verificare

lo

stato

degli

infissi

apribili.

A

seconda

della

tipologia

del

sito

possono

essere

considerati

’’

sicuri

’’

gli

infissi

posti

ad

almeno

4

metri

di

altezza

dal

piano

di

calpestìo

.

Tutti

gli

infissi

debbono

essere

protetti,

possibilmente,

con

sensori

antimascheramento

(sensori

che

rilevano

un

tentativo di blocco ad opera di un magnete esterno).

Volendo

aumentare

il

livello

di

sicurezza,

anche

le

superfici

del

perimetro

(le

specchiature

e

le

ante)

possono

essere

protette

contro

l’effrazione

per

evitare

la

rottura del vetro senza apertura dell’infisso.

I volumi interni debbono essere protetti con tre modalità:

‘’

Trappola

’’

in

cui

i

sensori

di

movimento

sono

posti

in

punti forzati di passaggio e nei luoghi più appetibili.

‘’

Anello

’’

in

cui

i

sensori

volumetrici

interni

realizzano

un

anello

chiuso

all’interno

del

perimetro

(una

sorta di secondo muro elettronico).

’

Completa

’’

in

cui

tutti

gli

ambienti

sono

protetti

fatti

salvi piccoli locali di servizio.

La

tipologia

di

protezione

da

applicare

varia

a

secondo

del sito (residenziale/industriale) e se isolato o meno.

Locali

interni

con

contenuto

ad

elevato

valore

andranno

trattati

in

modo

dedicato,

come

ad

esempio

il

locale

cassaforte o un caveau.

La gestione del sistema

L’utilizzo del sistema di sicurezza

Anche

il

sistema

più

complesso

dovrà

essere

gestito

da

persone,

alle

quali

non

può

essere

richiesta

l’esperienza

di

un

professionista

della

sicurezza.

Spesso

la

ricchezza

di

funzionalità

si

traduce

in

difficoltà

di

utilizzo

e

non

sono

rari

i

casi

in

cui

impianti

efficaci

non

vengono

utilizzati

a

causa

della

poca

confidenza

che

trasmettono all’utente.

Le

moderne

tastiere,

basate

su

OS,

permettono

di

generare

interfacce

utente

incredibilmente

intuitive

;

le

zone

possono

essere

‘’battezzate’’

con

nomi

specifici,

così

come

le

aree

e

le

partizioni.

I

messaggi

possono

essere

trasmessi

via

SMS

e

mediante

notifiche

PUSH

(del

tipo

Whatsapp)

e

possono

essere

ricchi

di

dettagli.

Applicazioni

mobili

specifiche

(APPs)

possono

permettere

di

operare

il

proprio

sistema

da

remoto,

fornendo

dettagli

sullo

stato

delle

aperture

o

dei

sensori,

con

mappe

grafiche

personalizzate.

È

importante

utilizzare

le

tastiere,

limitando

in

questo

modo

l’uso

delle

chiavi,

per

avere

a

disposizione

i

codici

di

coercizione,

i

tasti

di

‘’panico’’

e

molte

più

informazioni

e funzioni.

Il

sistema

deve

essere

in

grado

si

trasmettere

le

informazioni

a

colpo

d’occhio

di

modo

che

in

caso

di

intrusione

non

si

debba

perdere

tempo

nel

ricercare

le

informazioni.

Ecco

che

una

mappa

grafica

che

mostri

automaticamente

il

punto

di

intrusione

si

rivela

valida

ed intuitiva.

Un

insieme

di

telecamere

non

fanno

un

sistema

di

videosorveglianza;

come

per

l'antintrusione,

anche

nella

videosorveglianza

esiste

una

normativa

internazionale

la

quale

parte

dallo

scopo

del

sistema

stesso.

Quante

volte

sarà

capitato

di

riprodurre

filmati

delle

proprie

telecamere

ed

accorgersi

che

non

si

è

in

grado

di

riconoscere

una

persona,

o

ricostruire

una

situazione

di

pericolo,

non

si

è

in

grado

di

leggere

una

targa

di

automobile,

o

di

notte

sembra

sempre

esserci

la

nebbia…

È

opportuno,

quindi,

avere

una

panoramica

di

cosa

sia

la

videosorveglianza

secondo

la

definizione

internazionale.

La

norma

di

riferimento

è

la

EN-50132

che nella parte 7 definisce le linee guida.

Videosorveglianza

Rilevare, vedere, individuare

o identificare?

Tramite

la

norma

è

possibile

capire

cosa

aspettarsi

dal

sistema

di

videosorveglianza,

in

particolare

come

fare

per

identificare

un

intruso

o

semplicemente

verificarne

la

presenza

per

validare

un

allarme.

I

pittogrammi

a

fianco

mostrano

la

dimensione

dei

bersagli

richiesta

per

ottenere

i

risultati

descritti

(in

sistemi

analogici),

facendo

riferimento alla dimensione del monitor di sorveglianza.

Diverso

è

il

discorso

per

i

sistemi

di

tipo

megapixel

in

cui

le

prestazioni

si

definiscono

in

base

al

numero

di

pixel/metro presenti sul bersaglio.

Questo

è

un

aspetto

importante,

dato

che

spesso

potrebbe

convenire

una

semplice

sorveglianza

panoramica

o,

addirittura,

limitare

l'investimento

alle

sole

esigenze

che

emergono

dalle

specifiche

della

norma

.

L’utilizzo

di

bersagli

normalizzati

atti

a

visualizzare

le

dimensioni

e

la

risoluzione

espressa

in

numero

di

righe

(sistemi

analogici)

o

in

pixel/metro

(sistemi

digitali)

permettono

di

progettare

un

sistema

sulle

esigenze

specifiche,

sapendo

già

a

priori

il

tipo

di

risultati che si otterranno.

Il

bersaglio

normalizzato

per

questo

tipo

di

verifica

è

riportato

in

EN50132-7

allegato

C

e

permette

di

definire

con

semplicità

le

prestazioni

di

un

sistema

di

videosorveglianza.

Riconoscere

Identificare

Estrarre dettagli

Rimandando

una

trattazione

esaustiva

alla

normativa

di

riferimento,

si

possono

comunque

indicare

le

risoluzioni

video

necessarie

al

fine

di

raggiungere

i

livelli

di

qualità

dell’immagine

(non

compressa)

necessari

ad

ottenere

le

prestazioni di:

Rilevamento

1pixel = 40mm reali

Osservazione

1pixel = 16mm reali

Riconoscimento

1pixel = 8 mm reali

Identificazione

1pixel = 4 mm reali

Verifica

1pixel = 1mm reali

Rilevamento

Osservazione

Riconoscimento

Identificazione

Verifica

Estrazione di dettagli

Con

il

progredire

della

tecnologia

ed

il

passaggio

a

telecamere

IP,

il

dispositivo

di

ripresa

ha

permesso

di

sfruttare

la

potenza

di

calcolo

in

eccedenza

per

applicare

filtri

ed

algoritmi

per

l’analisi

delle

immagini

e

dei

contenuti

(Computer

Vision).

In

questo

modo

si

sono

evolute

telecamere

specializzate

per

scopi

di

antintrusione,

conteggio

persone,

verifica

di

eventi

anomali ed anche antincendio.

Discorso

a

parte

meritano

le

telecamere

termiche,

che

sfruttano

un

elemento

di

ripresa

sensibile

alla

radiazione

infrarossa,

permettendo

la

visione

delle

immagini

in

uno

spettro

diverso

da

quello

visibile.

L’utilizzo

di

queste

telecamere

consente

di

avere

dettagli

di

natura

diversa

dalle

corrispettive

sorelle

standard

e

visioni

in

situazioni

particolari

(tipicamente

notturne

o

in

controluce),

ove

la

telecamera

visibile

risulterebbe

cieca.

Gli

algoritmi

di

videoanalisi

nelle

ore

notturne

sono

ben

applicabili

per

via

del

maggiore

contrasto

dei

bersagli

rispetto

al

fondo,

ma

l’alta

varianza

dei

risultati

(che

dipendono

da

molteplici

fattori

esterni)

causano

problematiche

di

natura

diversa

ed

affliggono

queste

telecamere

al

punto

che

il

loro

utilizzo

va

correttamente

ponderato,

visto

anche

il

maggiore costo.

Telecamere specializzate

Termiche, lettura targhe, videoanalisi ecc.

Per

parlare

di

Videoanalisi

dobbiamo

prendere

in

considerazione

telecamere

e/o

software

residenti

su

apparati

esterni,

in

grado

di

analizzare

il

video

ripreso

dalla

telecamera

per

estrarne

informazioni

utili

alla

comprensione della scena.

Anche

in

questo

caso

la

complessità

e

raffinatezza

degli

algoritmi

creano

enormi

differenze

sui

risultati

attesi

.

Le

telecamere

di

videoanalisi

combinano

più

filtri

di

computer

vision

per

estrarre

dall’immagine

gli

oggetti

in

movimento

e

valutarne

le

caratteristiche

(altezza,

larghezza,

direzione

ecc.).

Ove

previsto

le

caratteristiche

che

rientrano

in

un

opportuno

’’

range

’’

possono

essere

associate

ad

identificatori

che

permettono

la

classificazione

(umano, automezzo, motociclo ecc.).

Le

regole

di

allarme

possono

tenere

conto

della

classificazione

per

generare

allarmi

specifici.

Nell’immagine

a

fianco

l’automezzo

non

genera

allarme,

mentre il bersaglio umano sì.

Per

quanto

questi

sistemi

vengano

spesso

spacciati

come

la

soluzione

di

ogni

problema

di

sicurezza,

è

importante

notare

che

si

basano

su

algoritmi

matematici

,

i

quali

possono

essere

indotti

in

errore

(quando

non

addirittura

ingannati)

e

dare

origine

ad

innumerevoli

‘’falsi

positivi’’

tali

da

comprometterne

l’efficacia.

Inoltre

le

condizioni

di

utilizzo

non

sono

indifferenti;

è

necessario

verificare

di

avere

le

condizioni

(spazi,

ambienti

ecc.)

per

applicare

questa

tecnologia,

che

oltretutto

richiede

installazione

e

progettazione dedicate.

La VideoAnalisi

Tecniche di ‘’computer vision’’ per

l’analisi delle immagini e dei contenuti

Link al minisito I.D.S. per l’approfondimento sui sistemi

di videoanalisi, sulle caratteristiche, i limiti ed i caveat.

INDIRIZZO

I.D.S. Sicurezza

Sede e stabilimento:

Zona Ind.le Piane di Morro

63084 Folignano

Uffici e Logistica:

Via del Lavoro, 1

63076 Monteprandone

CONTATTI

info@impiantidisicurezza.it

Telefono:

Sede

0736 390049

0736 491203

Uffici

0735 703473

Fax

0736 398157

PI 02248560449 Politica della privacy

I.D.S.

è

stata

fondata

nel

1975

e

la

sicurezza

è

da

sempre

il

suo

core

business.

Dai

primi

dispositivi

elettronici

dedicati

a

questo

settore,

ai

primi

rivelatori

passivi

all’infrarosso,

dalle

barriere

IR

attive,

fino

alle

più

moderne

soluzioni

a

microcontrollori

e

sistemi

operativi

embedded,

l'I.D.S.

ha

sempre

saputo

essere

al

passo

con

i

tempi,

aggiornandosi

ed

innovandosi.

Anche

nella

videosorveglianza,

dai

tubi

catodici

fino

alle

moderne

tecnologie

CMOS

con

algoritmi

di

analisi

video

dei

contenuti.

l’I.D.S.

ha

saputo

sempre

mantenersi

all’avanguardia

in

ogni

tipo

di

tecnologia,

dall’elettrotecnica

nei

primi

anni

settanta

all’elettronica

dei

microprocessori,

dei

microcontrollori

fino

alla

rivoluzione

informatica

di

oggi,

con

sistemi

operativi

real-time

incorporati in dispositivi intelligenti.

Dal 1975 le soluzioni più moderne

applicate alla sicurezza